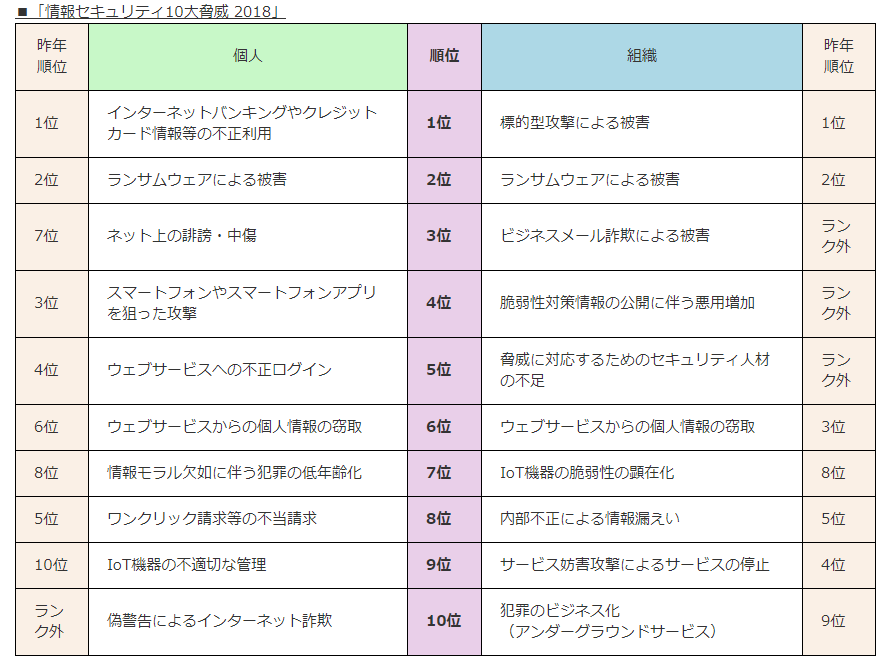

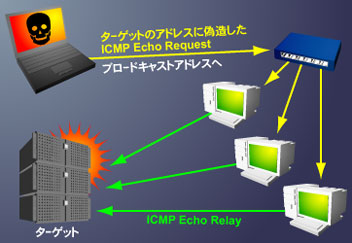

Smurf 攻撃

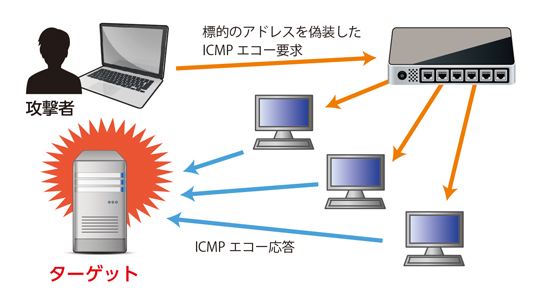

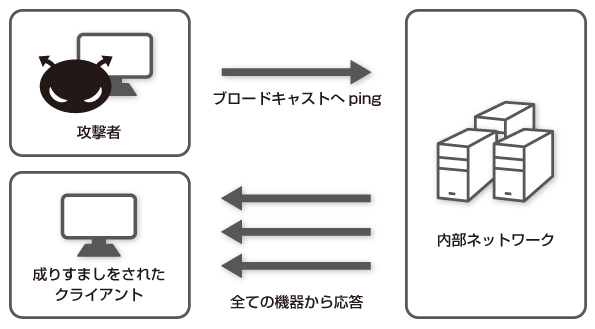

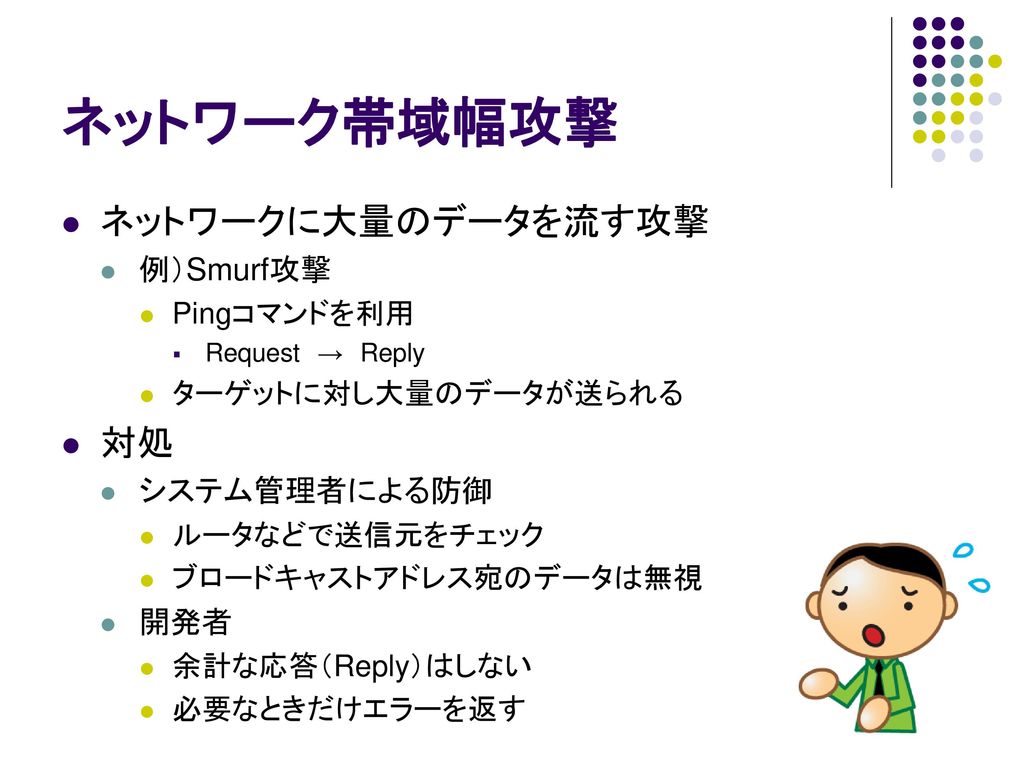

Smurf attack )とは、DoS攻撃の一種であり、標的となるコンピュータのIPアドレスを送信元アドレスとしてなりすました大量のICMPパケットをブロードキャストアドレスによってコンピュータネットワークにブロードキャストで送信するものである。ネットワーク上のほとんどのデバイスは、デフォルトで、受信したICMPメッセージの送信元.

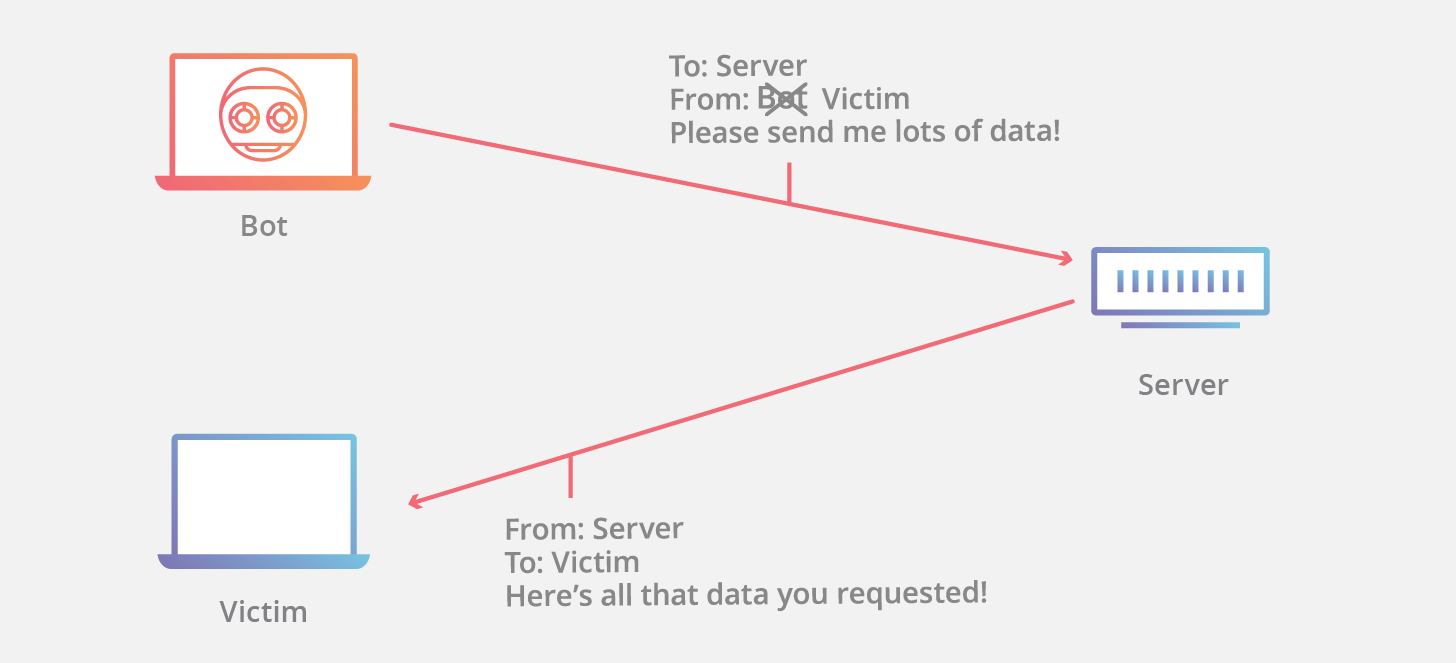

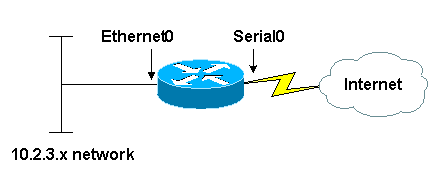

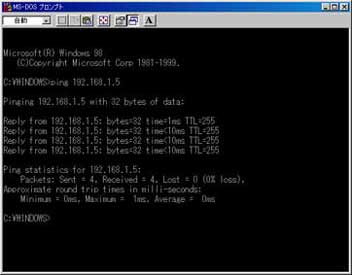

Smurf 攻撃. Smurf攻撃(スマーフアタック)は、ネットワークの疎通確認に使用されるICMP echo request(ping)の仕組みを悪用して、相手のコンピュータやネットワークに大量のパケットを送りつける反射型のDoS攻撃です。 攻撃者は、以下の手順で攻撃対象のサービスを妨害します。. Smurf攻撃(smurf attack) 説明 送信元のIPアドレスを偽装して、あるネットワークアドレスに対して一斉にPINGを大量に送付する。.

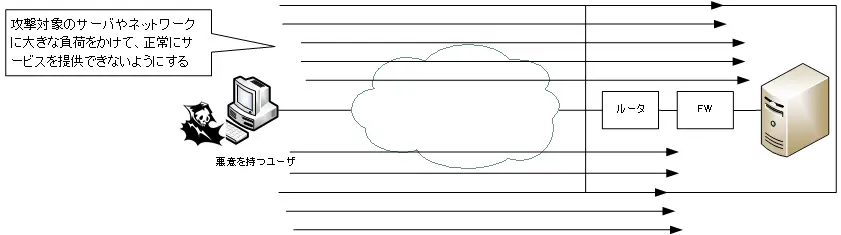

Dos攻撃 Wikipedia

Kozupon Com サービス拒否攻撃 Dos攻撃 を解明する

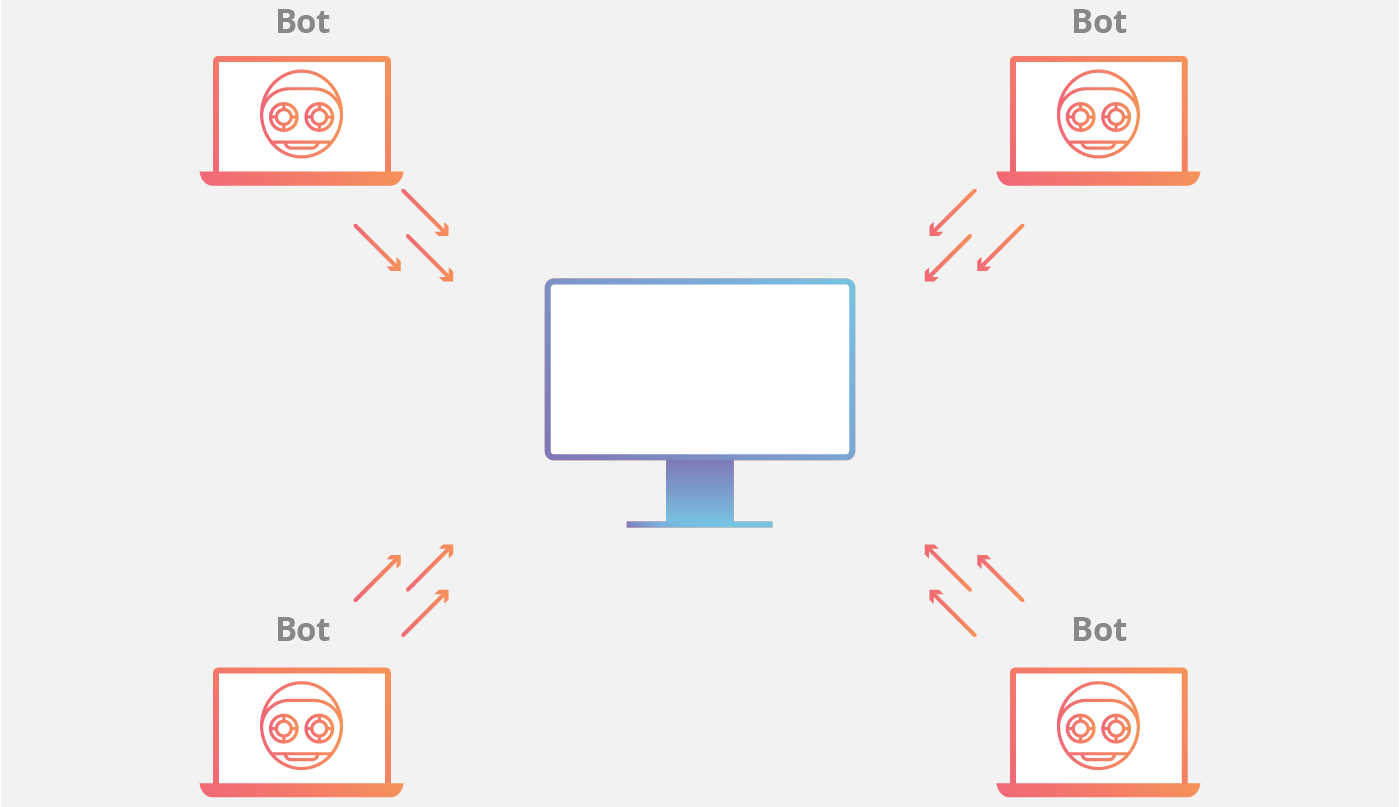

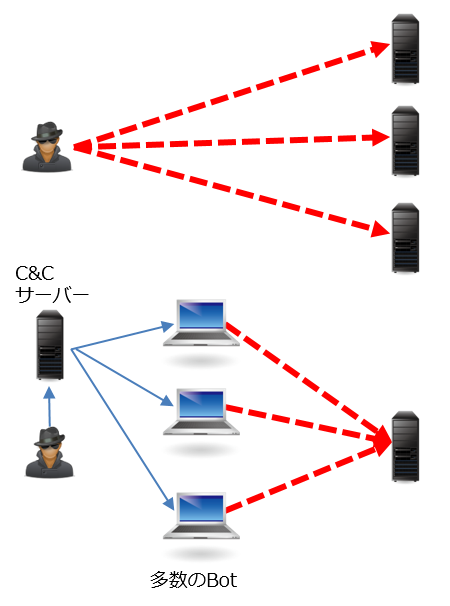

Dosとddos 図解サイバーセキュリティ用語 図解サイバー攻撃 Cyber Attack Dot Net

Smurf 攻撃 のギャラリー

情報処理安全確保支援士 平成29年度秋期午前 問07 Smurf攻撃 Youtube

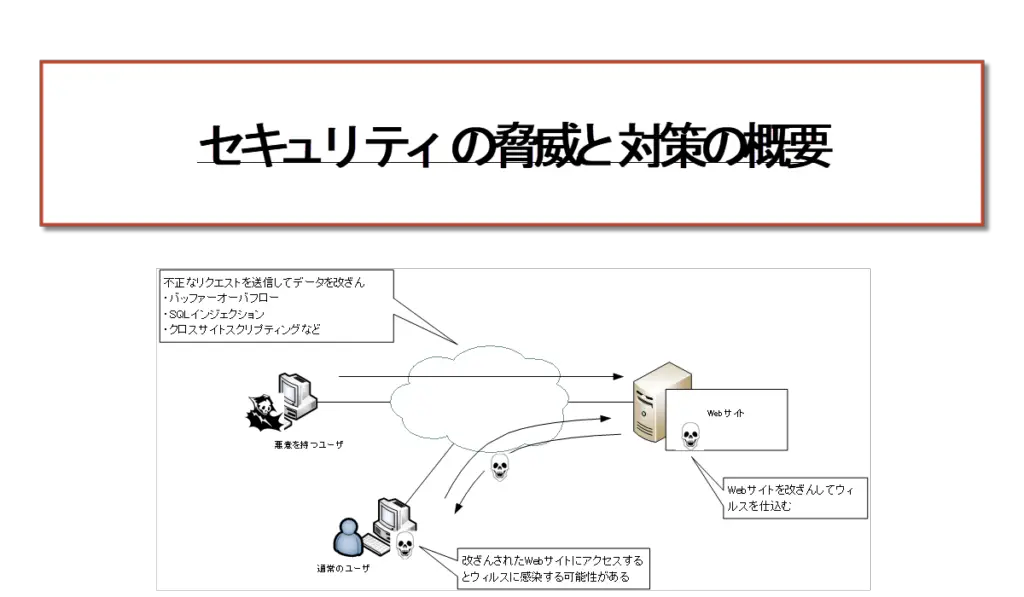

セキュリティの脅威と対策の概要 セキュリティの基礎 ネットワークのおべんきょしませんか

Smurf攻撃とは コンピュータの人気 最新記事を集めました はてな

Smurf攻撃 Piedpin

Lesson4 公開サーバーは要注意 メッセージを悪用される可能性も 日経クロステック Xtech

セキュリティの脅威と対策の概要 セキュリティの基礎 ネットワークのおべんきょしませんか

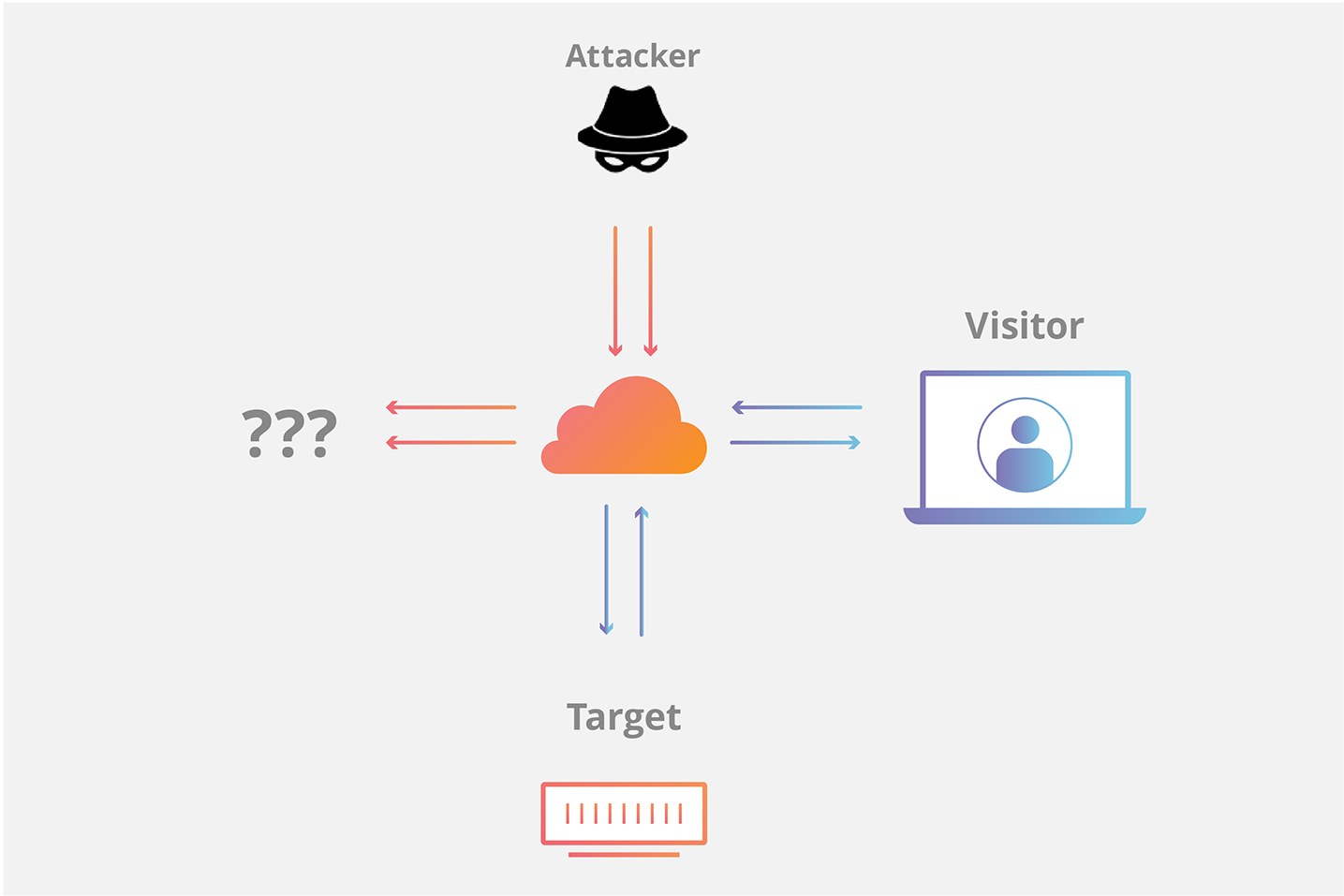

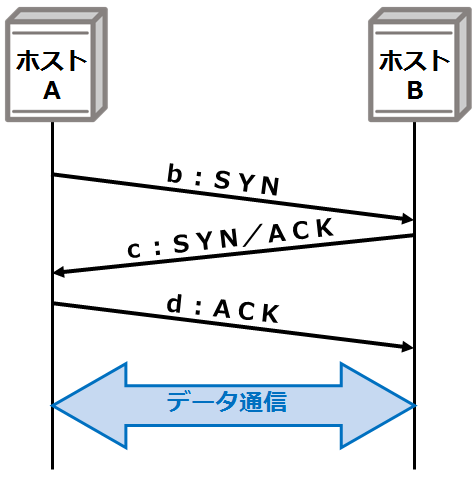

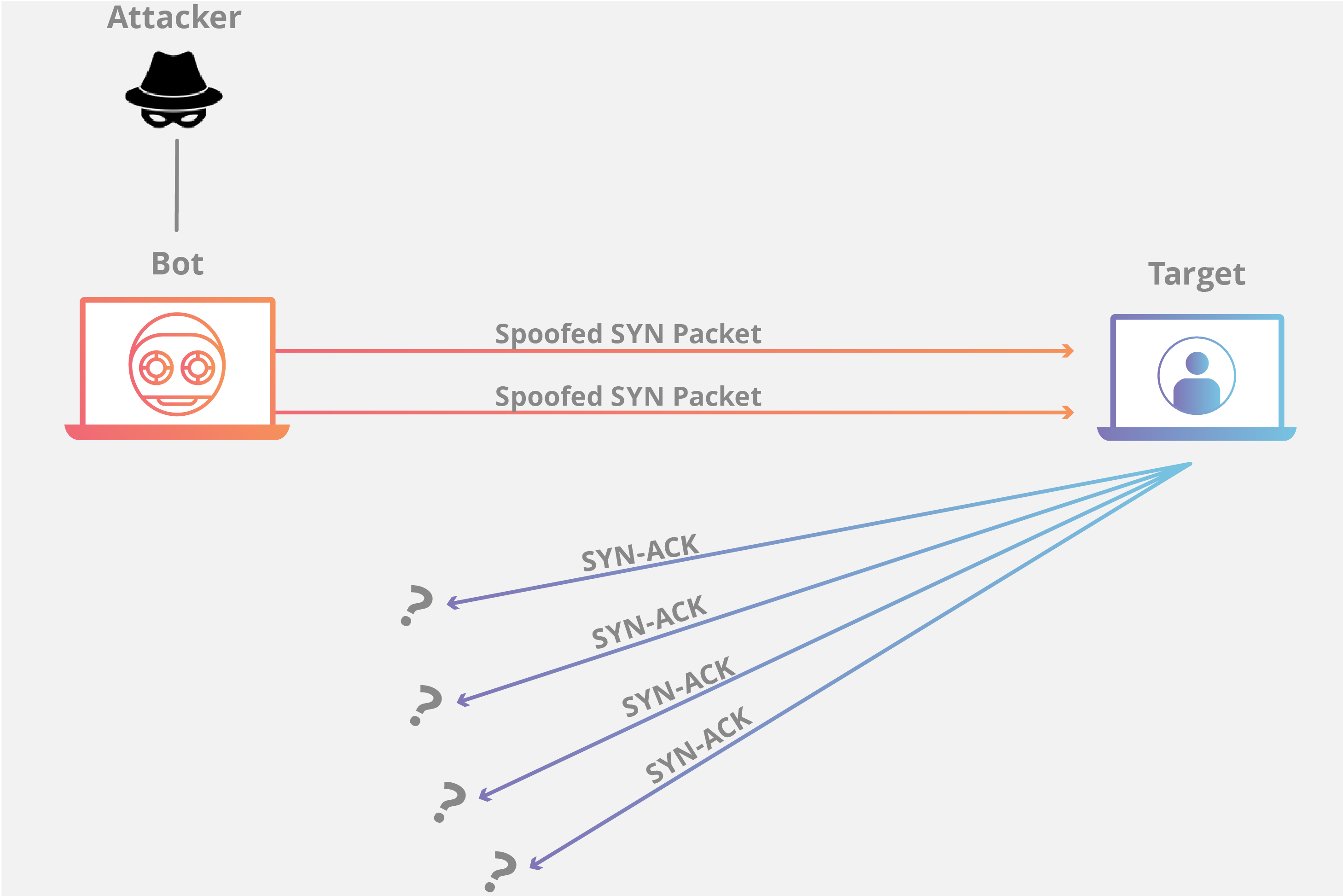

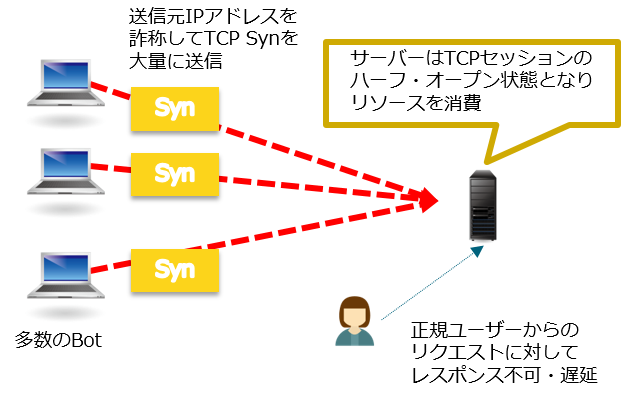

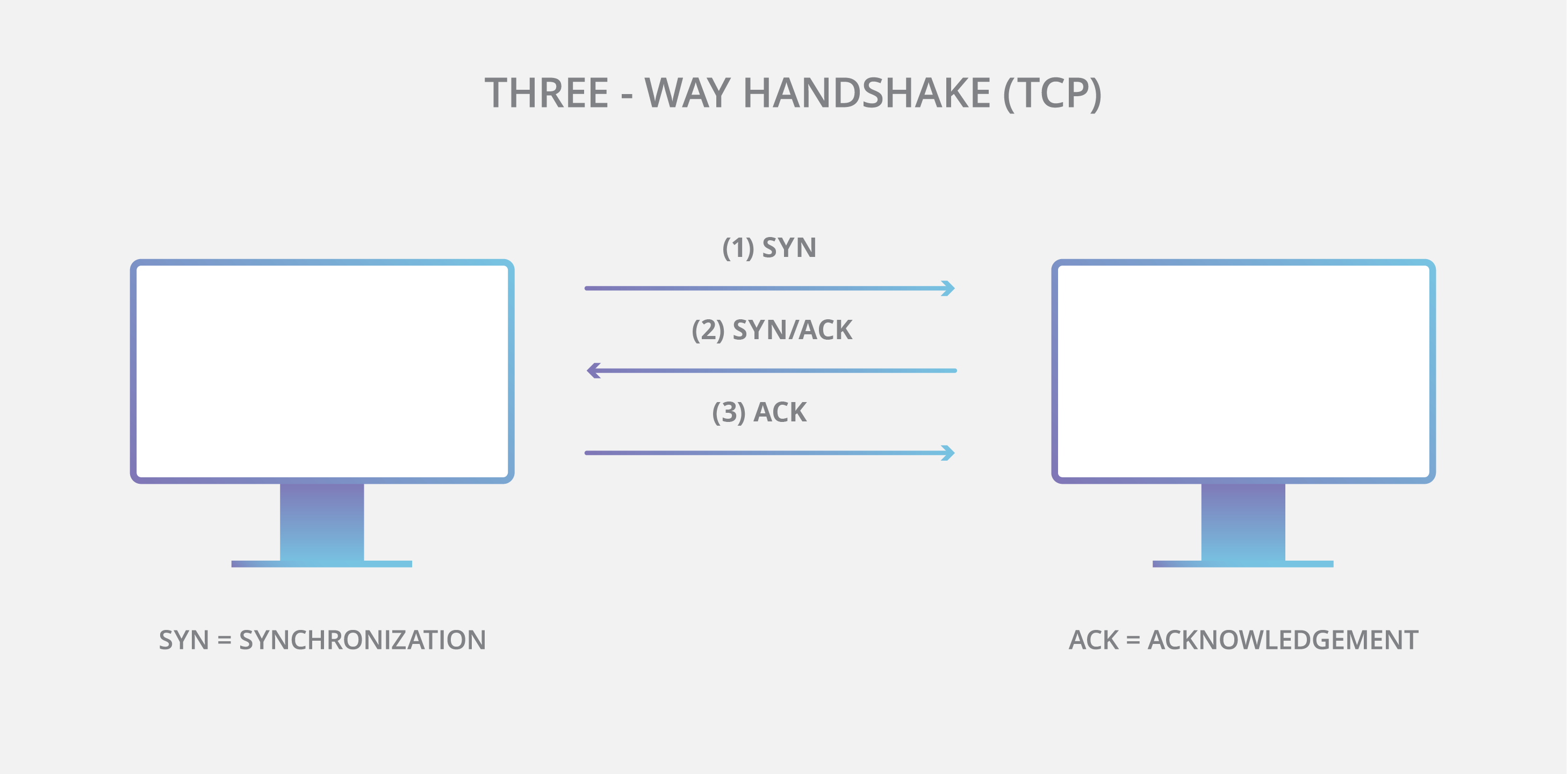

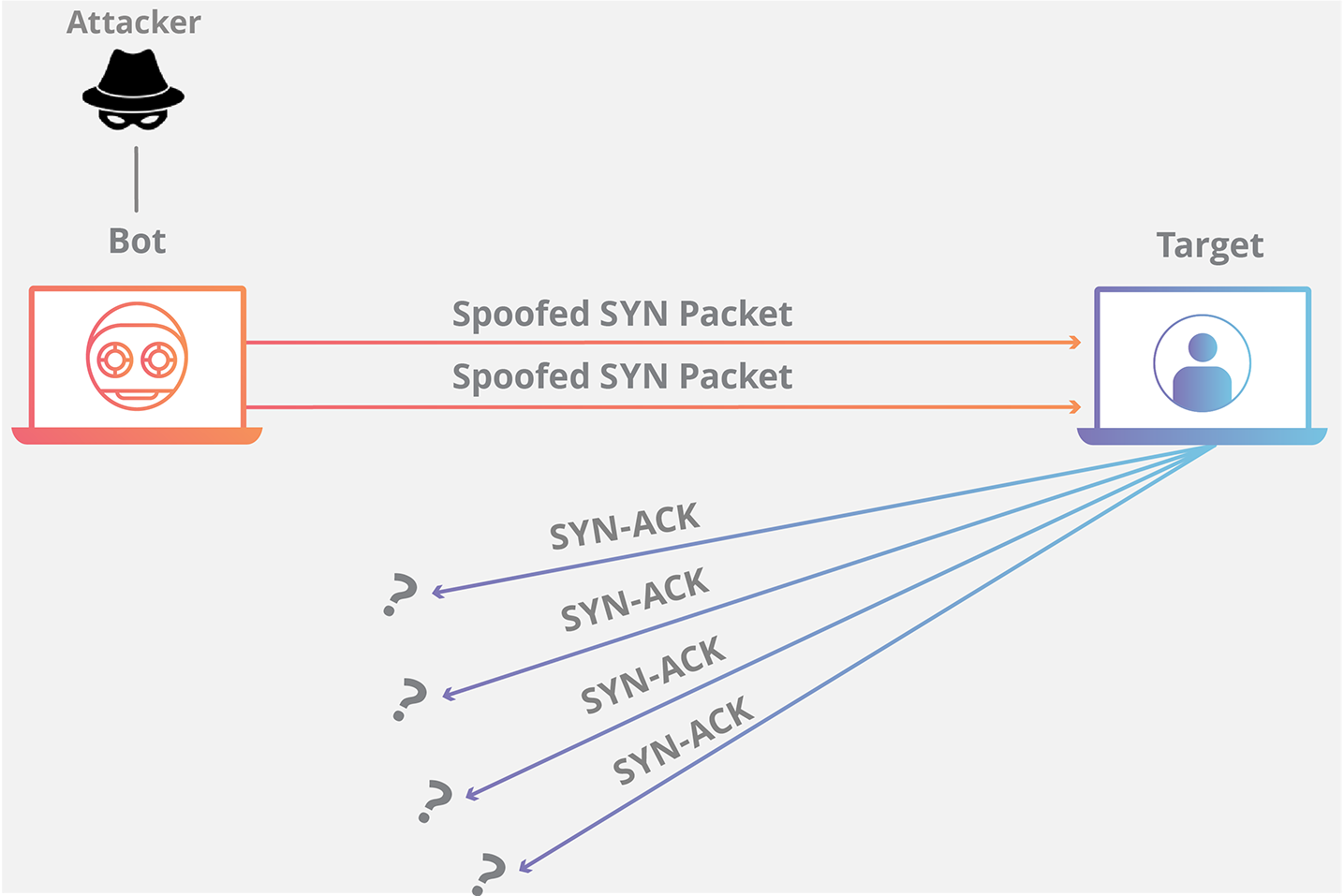

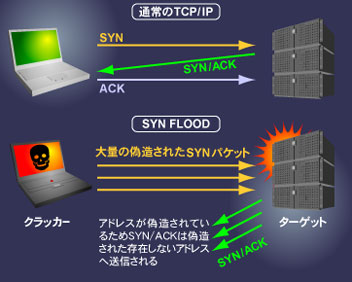

Syn Flood Ddos Attack Cloudflare

2 2 Dos攻撃 情報処理安全確保支援士 Se娘の剣

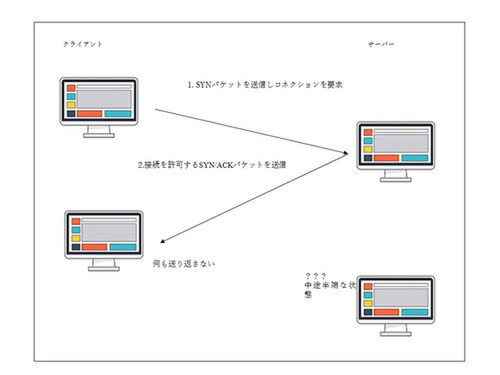

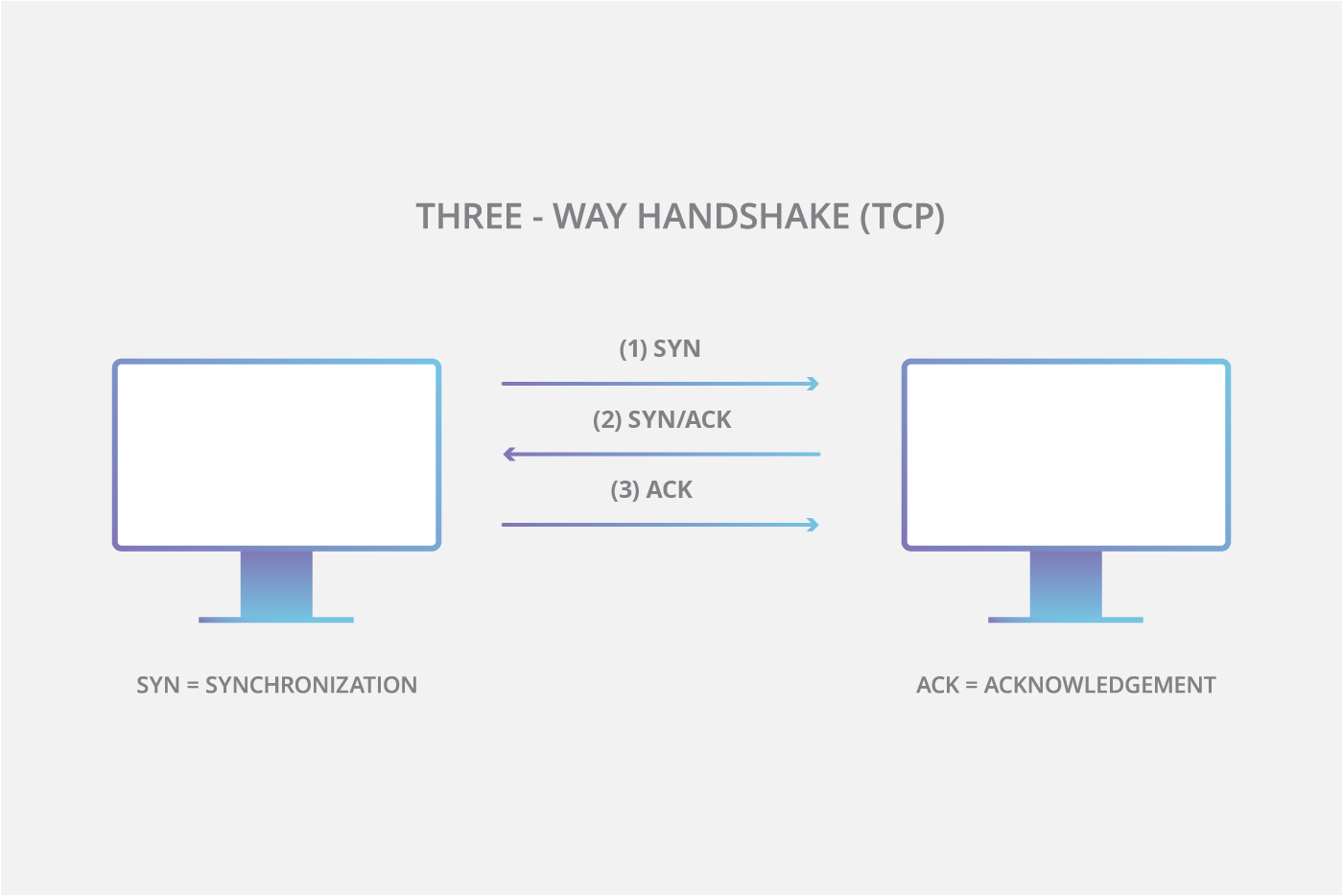

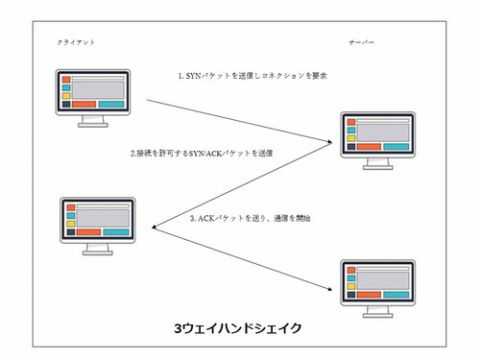

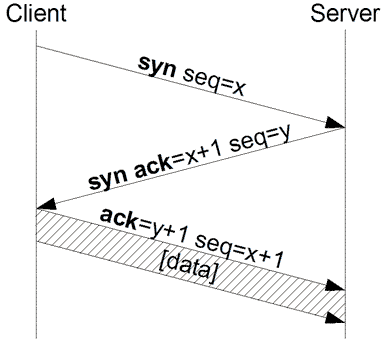

Syn Flood Tcp接続の3ウェイハンドシェークのsynパケットを偽装 図解サイバー攻撃 Cyber Attack Dot Net

セキュリティを脅かすさまざまな攻撃手法 Think It シンクイット

At Mws Gpシリーズ リファレンスマニュアル リファレンス編 スイッチ Security Dos

Ipsj Ixsq Nii Ac Jp Ej Index Php Action Pages View Main Active Action Repository Action Common Download Item Id Item No 1 Attribute Id 1 File No 1 Page Id 13 Block Id 8

ทร ป และ ทร ค การเข าระบบ 132 โจมต แบบ Smurf Attack Facebook

Icmp攻撃 マルウェア情報局

最新動向から学ぶサイバー攻撃の手法と対策 Think It シンクイット

ブロードキャスト Wikipedia

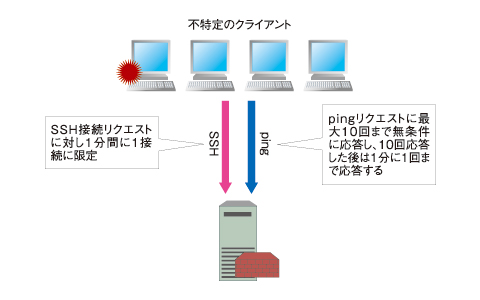

Iptablesの設定ファイルをシェルスクリプトを利用して動的に作成 Oxy Notes

Kozupon Com クラッキングとセキュリティ 改訂07年2月

Smurf攻撃とは コンピュータの人気 最新記事を集めました はてな

Dosとddos 図解サイバーセキュリティ用語 図解サイバー攻撃 Cyber Attack Dot Net

ネットワークセキュリティ関連用語集 アルファベット順 Ipa 独立行政法人 情報処理推進機構

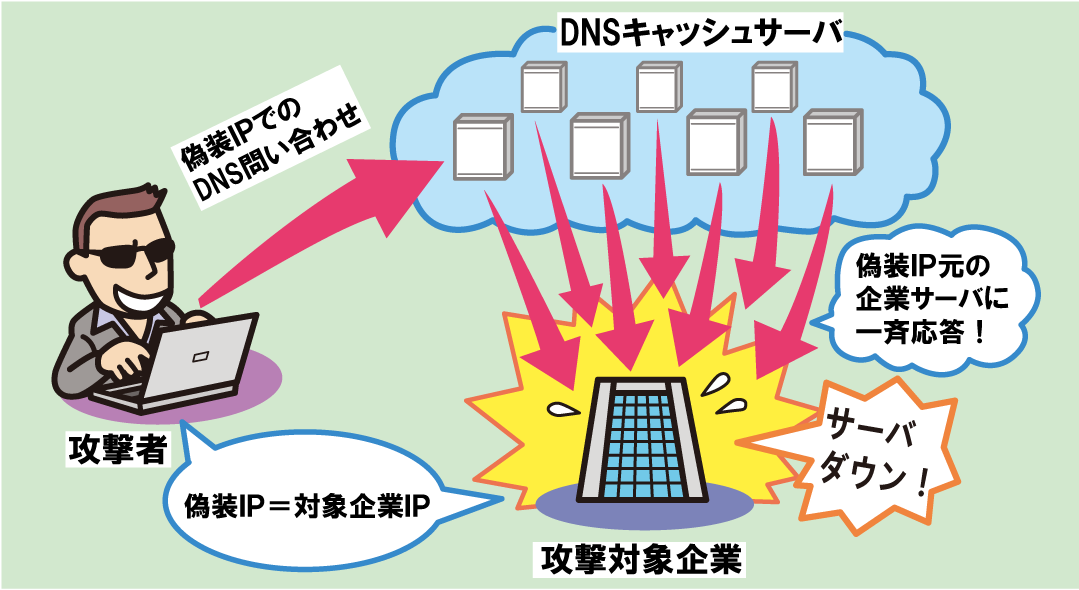

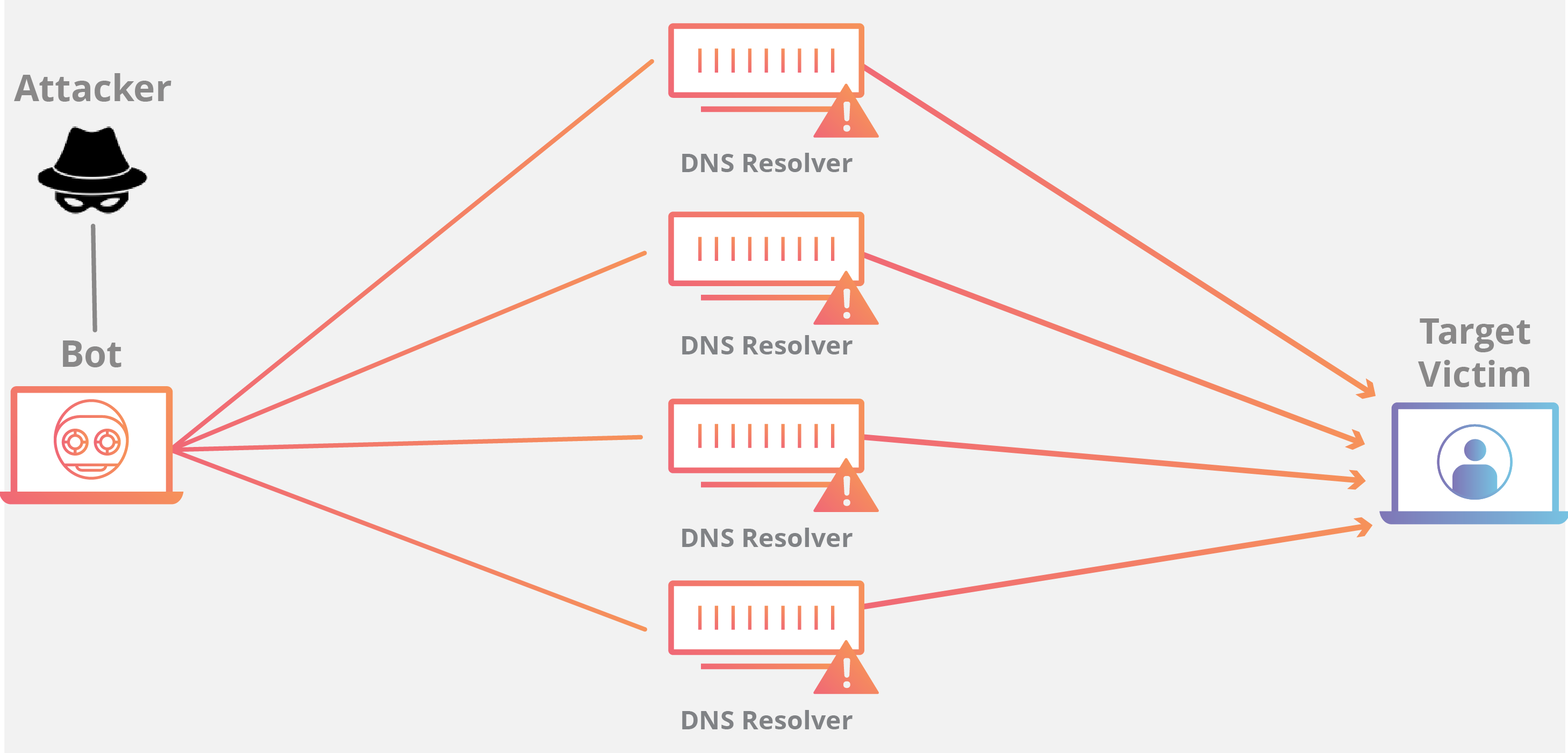

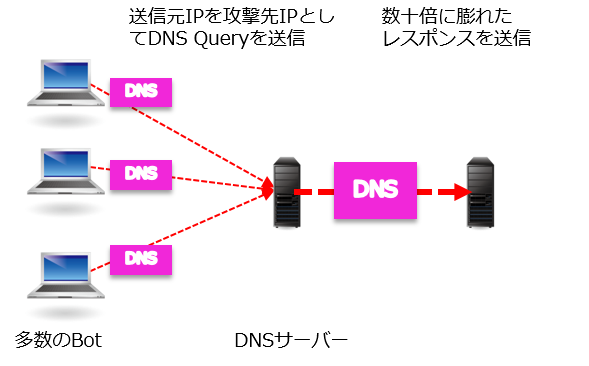

Dnsリフレクション攻撃 Dnsアンプ攻撃 図解サイバーセキュリティ用語 図解サイバー攻撃 Cyber Attack Dot Net

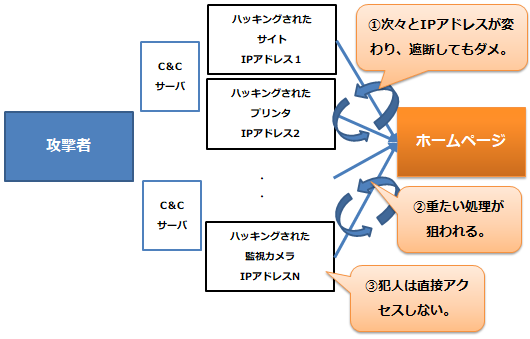

Ddos攻撃遮断 Webargus Fortify 新機軸クラウドwafサービス

Dos攻撃とは セキュリティ対策 Cybersecuritytimes

Kozupon Com クラッキングとセキュリティ 改訂07年2月

Ipヘッダにあるプロトコル番号でプロトコルを識別できます Ponsuke Tarou S Blog

What Is A Distributed Denial Of Service Ddos Attack Cloudflare

ネットワークセキュリティ 攻撃者と攻撃手法

Ascii Jp F5攻撃だけじゃない あなたは Dos攻撃 の意味や手口を知ってますか

Syn Flood Ddos Attack Cloudflare

Www Ipa Go Jp Files Pdf

Kozupon Com サービス拒否攻撃 Dos攻撃 を解明する

Ddos攻撃とは Arbor Networksなら日商エレクトロニクス

Dos攻撃の攻撃手法とその防御対策 Itトレンド

F5攻撃だけじゃない あなたは Dos攻撃 の意味や手口を知ってますか ニュースパス

中小企業情報セキュリティ対策促進事業 用語集

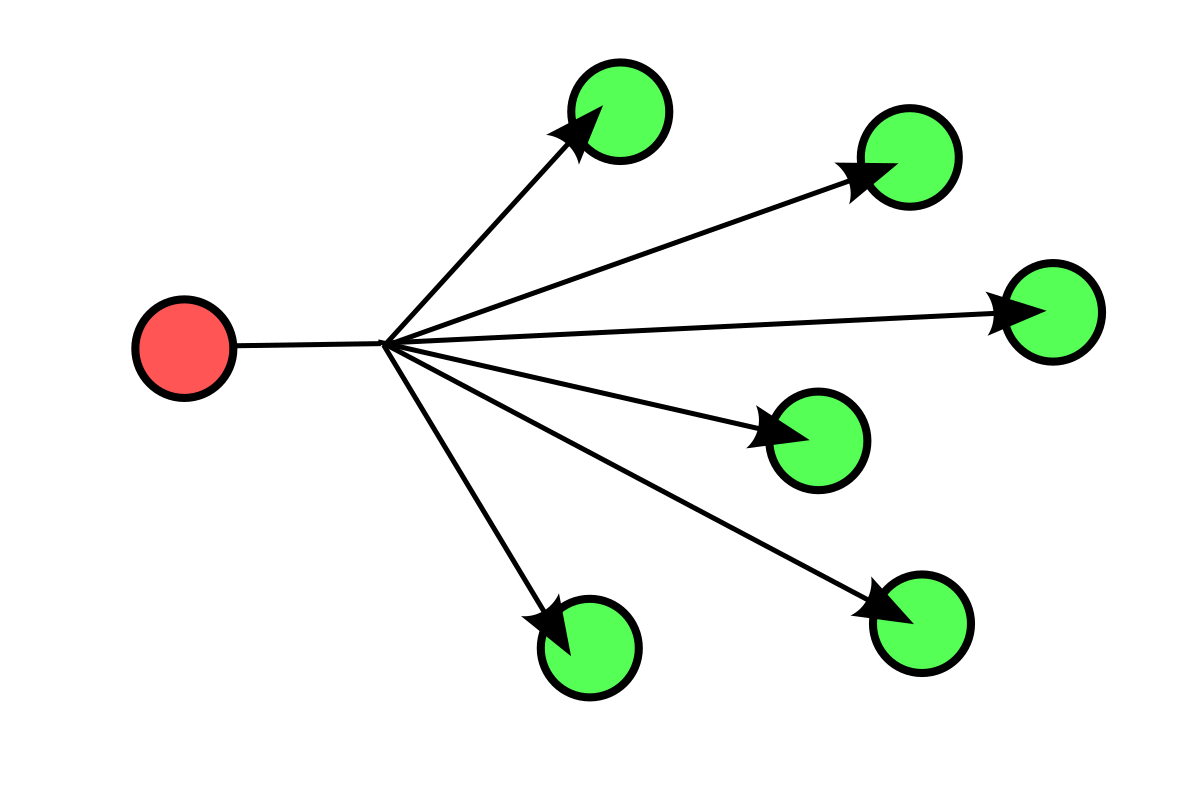

Smurf攻撃はddosの一種です 図解サイバーセキュリティ用語 図解サイバー攻撃 Cyber Attack Dot Net

2

What Is An Ack Flood Ddos Attack Types Of Ddos Attacks Cloudflare

Dos攻撃の攻撃手法とその防御対策 Itトレンド

セキュリティの脅威と対策の概要 セキュリティの基礎 ネットワークのおべんきょしませんか

Udp Flood Ddos Attack Cloudflare

古河電工ネットワーク機器 Fitelnet Fitelnet Fシリーズ 設定例

Ascii Jp 偽ったipアドレスを使うddos Synフラッド攻撃 を理解しよう

ネットワークセキュリティ関連用語集 アルファベット順 Ipa 独立行政法人 情報処理推進機構

第5回 Dos攻撃 その攻撃と対処 Necラーニング 山崎 明子 Dos攻撃とその対処についてご紹介します Ppt Download

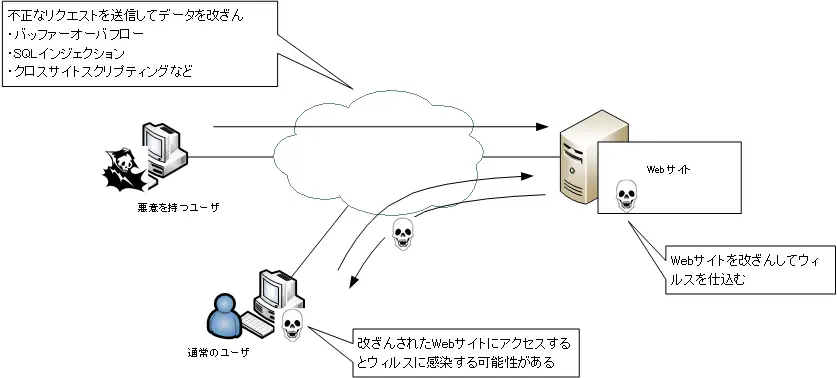

何から情報を守ればよいか 攻撃手法を知ろう Think It シンクイット

2

Www Cisco Com C Ja Jp Support Docs Security Vpn Kerberos 22 Pdf

セキュリティを脅かすさまざまな攻撃手法 Think It シンクイット

Syn Flood Ddos Attack Cloudflare

セキュリティを脅かすさまざまな攻撃手法 Think It シンクイット

Dos攻撃

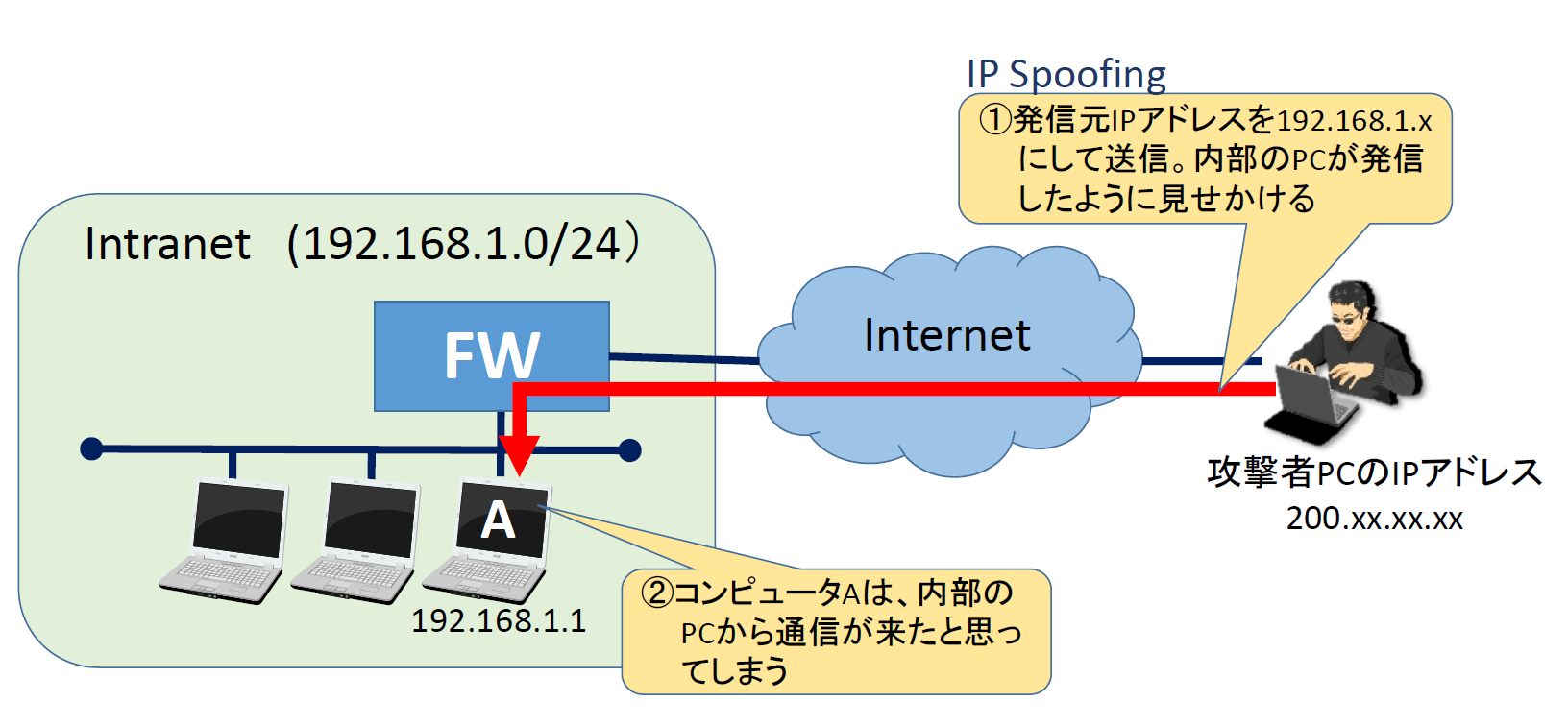

What Is Ip Spoofing Cloudflare

2 2 Dos攻撃 情報処理安全確保支援士 Se娘の剣

脅迫性のddos攻撃 ランサムのddos Plura S Blog

What Is A Ddos Botnet Cloudflare

Cisco ルータを使用したパケットフラッドの識別とトレース Cisco

At Mws Gpシリーズ リファレンスマニュアル リファレンス編 スイッチ Security Dos

セキュリティ人材の課題に取り組む企業の動向 ビジネス On It

Www Nic Ad Jp Ja Materials Security Seminar 2 Nagao Pdf

株式会社k Fix

エンタープライズ セキュリティ How To 第8回 Dos攻撃について考える

ネットワークセキュリティ 用語解説 マルウェアの種類 Dos Ddos攻撃の手法

水飲み場攻撃 図解サイバーセキュリティ用語 図解サイバー攻撃 Cyber Attack Dot Net

Smurf攻撃はddosの一種です 図解サイバーセキュリティ用語 図解サイバー攻撃 Cyber Attack Dot Net

ペンタセキュリティシステムズ社 クラウド型waf製品 Cloudbric 株式会社sig

What Is A Distributed Denial Of Service Ddos Attack Cloudflare

セキュリティの脅威と対策の概要 セキュリティの基礎 ネットワークのおべんきょしませんか

Dos攻撃 Denial Of Service Attack とは It

Ipヘッダにあるプロトコル番号でプロトコルを識別できます Ponsuke Tarou S Blog

Planex Communications Inc

Ascii Jp F5攻撃だけじゃない あなたは Dos攻撃 の意味や手口を知ってますか

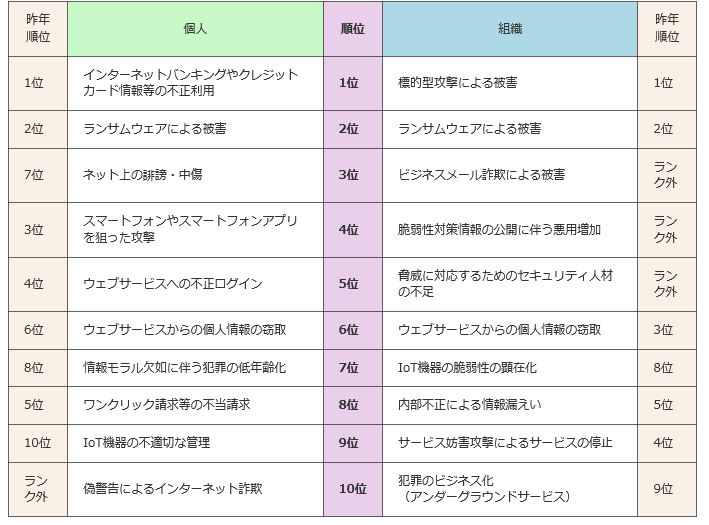

2 脅威 情報処理安全確保支援士 Se娘の剣

エンタープライズ セキュリティ How To 第8回 Dos攻撃について考える

ファイアウォールのログ情報 ワイヤレスブロードバンドルータ Fmwbr 1 取扱説明書

自分なりにあちこちからかき集めて作ったセキュアなcentos7サーバ Qiita

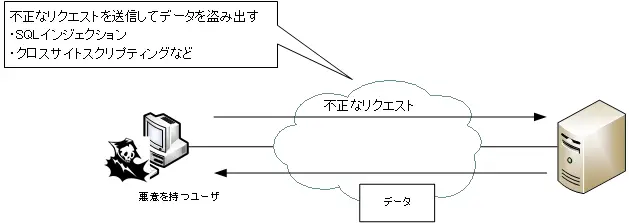

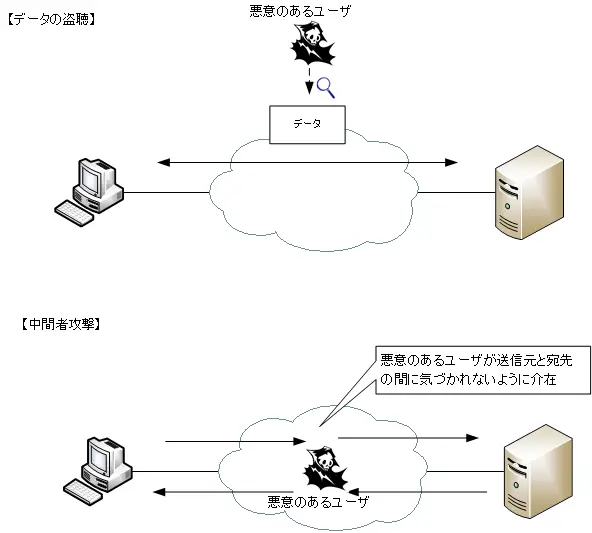

不正侵入

ネットワークセキュリティ関連用語集 アルファベット順 Ipa 独立行政法人 情報処理推進機構

セキュリティの脅威と対策の概要 セキュリティの基礎 ネットワークのおべんきょしませんか

第5回 Dos攻撃 その攻撃と対処 Necラーニング 山崎 明子 Dos攻撃とその対処についてご紹介します Ppt Download

やっつけ情報セキュリティ 呼んでいたよと言いふらす Smurf攻撃 Youtube

東京オリンピック サイバー攻撃 マルウェア Ddos攻撃 標準型攻撃 ランサムウエア フィッシング 水飲み場攻撃 Media Close Up Report 東京オリンピック ラグビーw杯 五輪レガシー 放送 通信 Ict

Ddos攻撃とは Arbor Networksなら日商エレクトロニクス

中小企業情報セキュリティ対策促進事業 用語集

Kozupon Com クラッキングとセキュリティ 改訂07年2月

Dos攻撃とは Drdosなど攻撃の種類とそれぞれの対策について

ネットワークセキュリティ 攻撃者と攻撃手法

Dos攻撃の分類 Choco S Blog

Iptablesでできるdos Ddos対策 3 3 Iptablesテンプレート集 改訂版 7 It

Ddos攻撃とは Arbor Networksなら日商エレクトロニクス

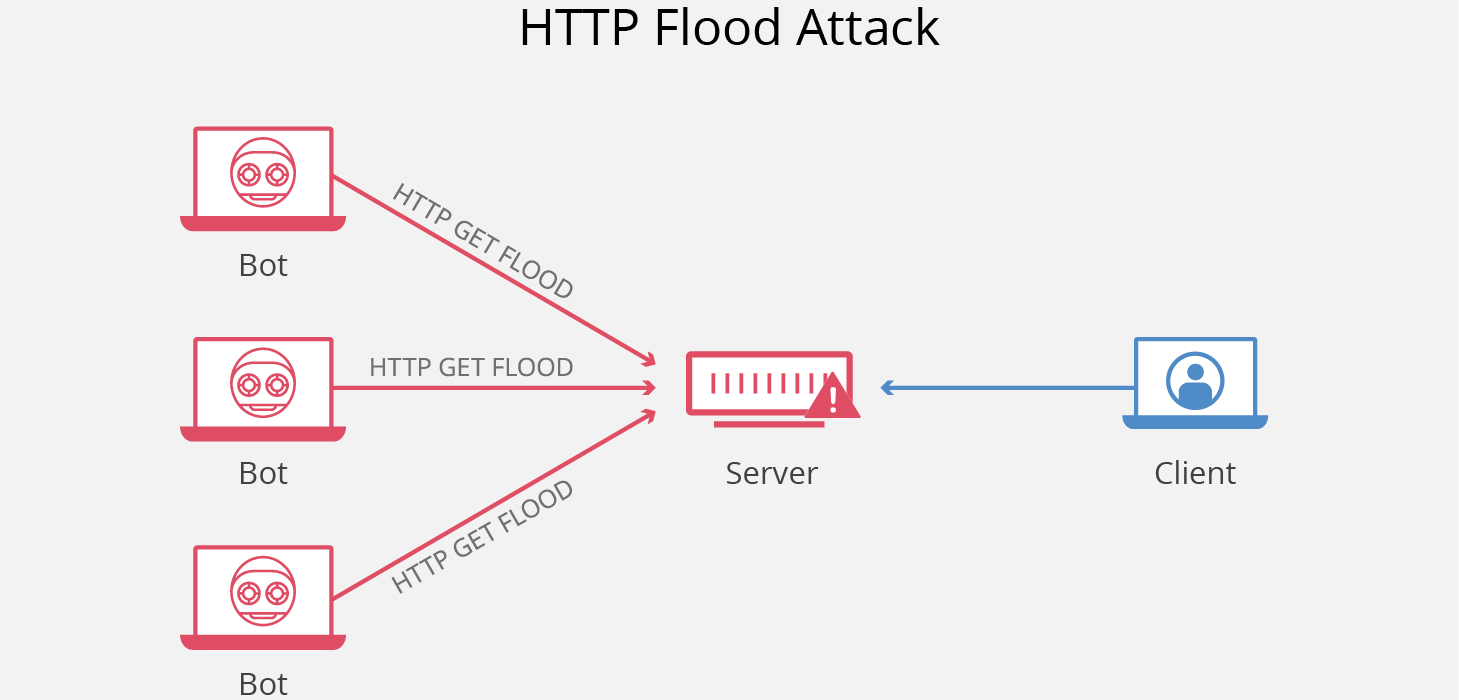

Http Flood Ddos Attack Cloudflare

Icmp Flood攻撃 Ping Flood攻撃 図解サイバーセキュリティ用語 図解サイバー攻撃 Cyber Attack Dot Net

エンタープライズ セキュリティ How To 第8回 Dos攻撃について考える

ネットワークセキュリティ 攻撃者と攻撃手法

Ipヘッダにあるプロトコル番号でプロトコルを識別できます Ponsuke Tarou S Blog

I 6 各種サーバへの不正アクセス手法 日本oss推進フォーラム