Isms リスク アセスメント

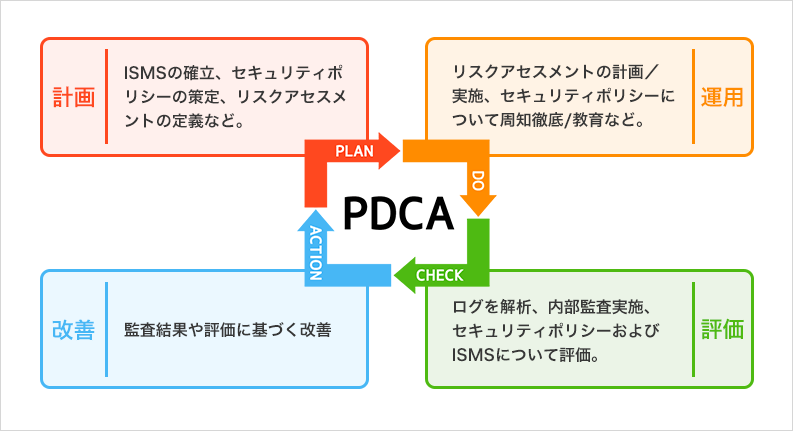

ISMSとPDCAサイクル|情報セキュリティポリシーの策定|リスクアセスメント|リスクへの対応 管理策の導入と運用|情報セキュリティの評価|情報セキュリティマネジメントの規格や標準 情報セキュリティポリシーの策定.

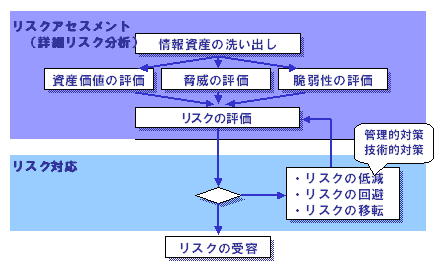

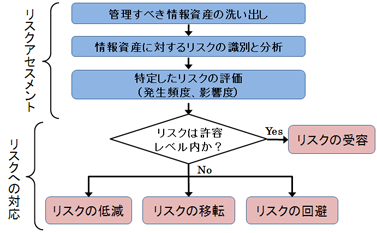

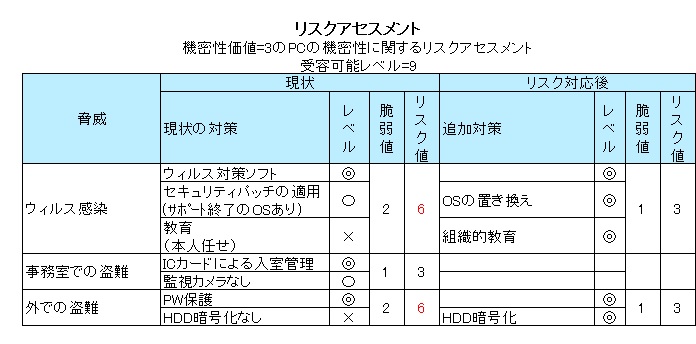

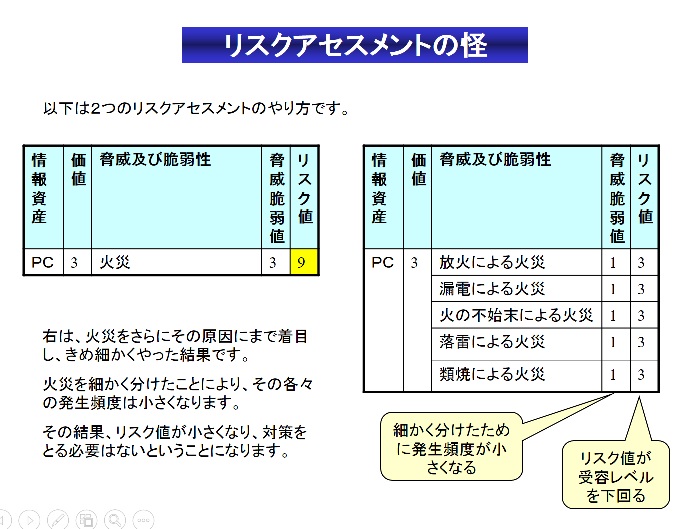

Isms リスク アセスメント. Information Security Management System)は、組織における情報資産のセキュリティを管理するための枠組み。情報セキュリティマネジメントとは、ISMSを策定し、実施すること。. 付録1.リスク分析の別アプローチ 詳細リスク分析 ISMS認証基準のためのガイドである『isms ガイドver.1.0 』(jipdec 発行)でのリスク値の 算出を参考としてリスク評価を行ってみた。 当ガイドでは情報資産のリスク評価を下記のようにおこなっている。. Iso(isms)のリスクアセスメントとは? 繰り返しますがリスクアセスメントとは、リスクマネジメントの一つであり、 ・組織の情報資産に対するリスクを明確にするリスク特定 ・特定したリスクの大きさを算定するリスク分析.

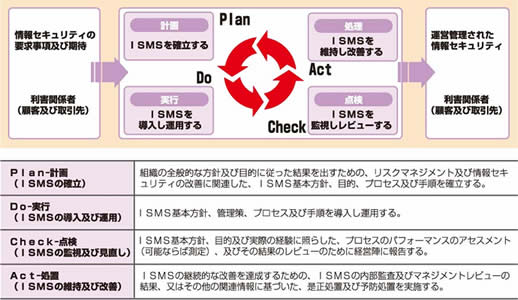

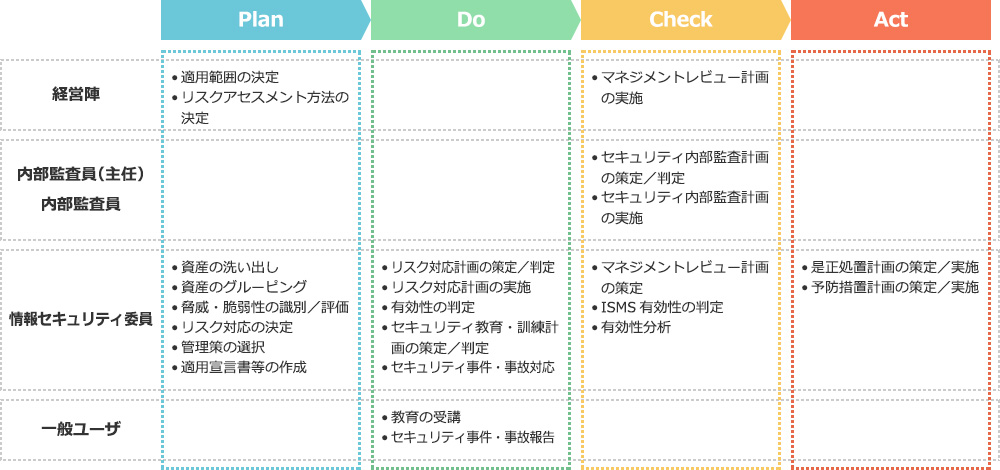

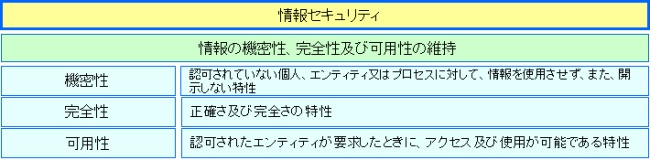

ISMS情報セキュリティマネジメントシステム / Information Security Management Systemとは、組織内での情報の取り扱いについて、機密性、完全性、可用性を一定の水準で確保するための仕組みのこと。組織の管理の一環として、取り扱う情報の種類などから確保すべきセキュリティの水準を定め、計画. 2)リスクアセスメントの効果 リスクアセスメントを実施することにより、次のような効果が期待できます。 3)リスクアセスメントの法的位置づけ 労働安全衛生法第28条の2により、各業種では、リスクアセスメントの実施に努めなければなり ません。 3. Ismsの管理者・推進者 情報セキュリティ管理者・推進者 isms審査員を目指されている方 開催日:.

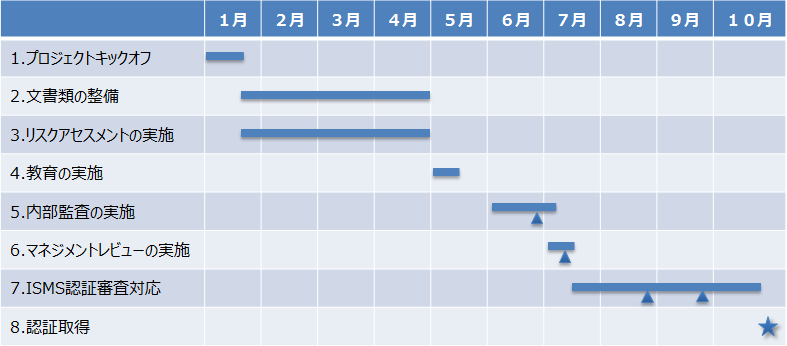

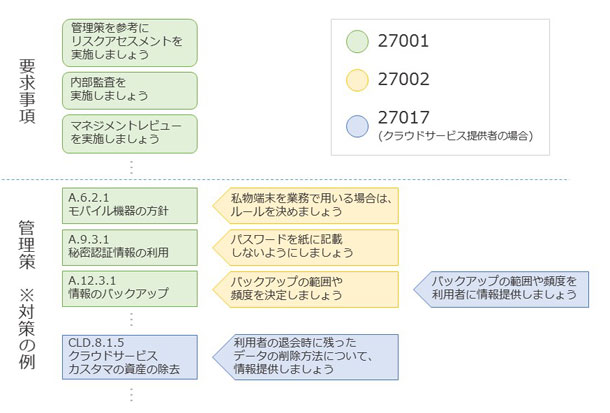

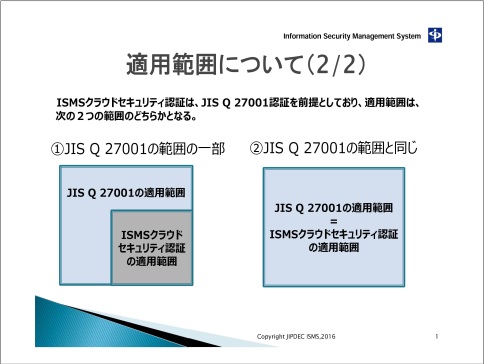

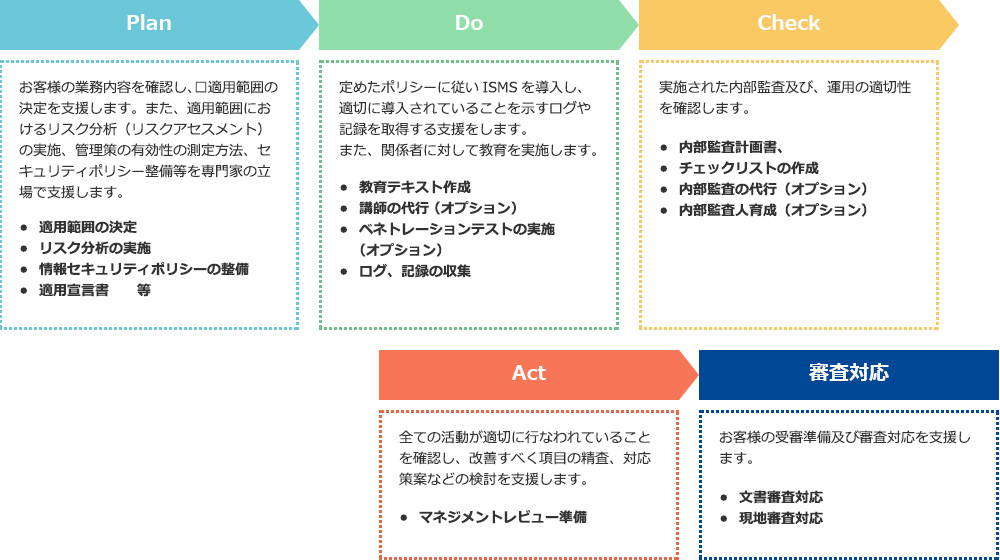

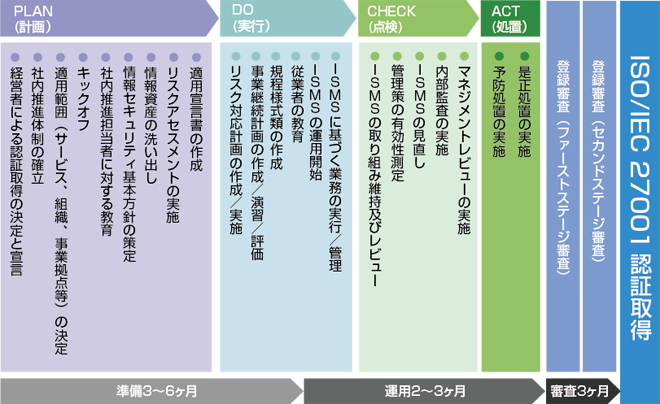

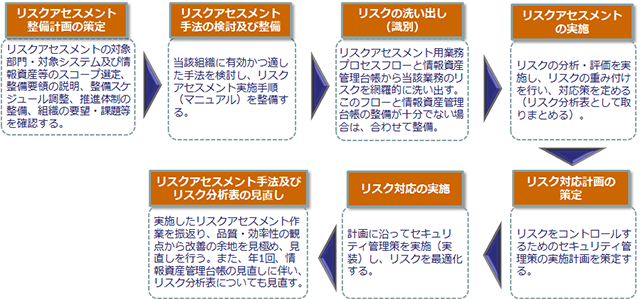

リスクアセスメントとは † 『危険因子査定』:リスク特定、リスク分析、リスク評価を網羅するプロセス全体を指す。 リスク特定 (risk identification) - リスクを発見し、認識し、記述するプロセス. リスクアセスメント セキュリティ・ルール策定 運用 審査(Stage1 、Stage2) Step1 Step2 Step3 Step4 Step6 認証取得 Step5 点検・改善 審査(Stage1):文書審査(構築状況を審査) 審査(Stage2):実地審査(実施状況を審査) 標準構築期間 平均8ヶ月+審査期間. Information Security Management System 4.1 クラウドサービスを含む情報セキュリティマネジメントシステムの適用範囲の決定 JIS Q の4.3 組織は、クラウドサービスを含めたISMSの適用範囲を定めるために、その境界及び適 用可能性を決定しなければならない。.

しかし、リスクアセスメントと異なり、明確にプロセスアプローチが求められているわけではなく、事業の継続 に問題のありうるリスクをある程度総当たりで検討していく必要があります。 事業継続に影響あるリスクの例) ・災害 ・システム障害. Ismsの計画を策定するとき、前項4.1に規定する課題及び4.2に規定する要求事項を考慮し、 次の事項について対処する必要があるリスク及び機会を決定し、「リスク一覧表」に記入する。 (1) ismsが、その意図した成果を達成できることを確実にする。. 「規格 4.2.3 」 ISMS の監視及びレビュー d )項にリスクアセスメントに対するレビューの要求があります。 規格 4.2.3 は、「 Check 」ですから、規格 4.2.1 の「 Plan 」でのリスクアセスメントの実施とは役割が異なりますが、 4.2.1 でのリスクアセスメント作業の再確認や期中でリスクアセスメント.

リスクマネジメントプロセス(リスクアプローチ)は、リスクを認識して対処していく過程のことをいいます。 リスクアプローチ - isms-consul コンサルティングファーム. Ismsリスクアセスメント有効活用コース(新コースid:je64) 30,000円 (税別) | 会員価格 27,000円 (税別) ※旧名:JIS Q :14対応リスクマネジメントコース. 情報セキュリティマネジメントシステム(isms)におけるリスクアセスメント手法を徹底解説 - ホームページを公開するために必須なレンタルサーバー。でもどのレンタルサーバーを選べばいいのか迷ってしまいます。このサイトでは数あるレンタルサーバーの中から優良なサービスだけを徹底.

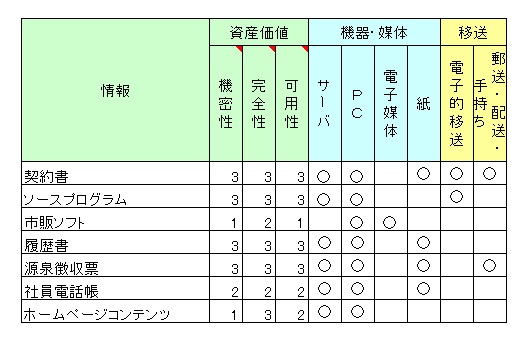

1.すぐできるismsリスクアセスメントの進め方(pdf形式)a4 34p 2.no1.情報資産台帳(excel形式)a4 1p相当 3.no2.文書一覧(excel形式)a4 1p相当 4.no3.記録一覧(excel形式)a4 1p相当 5.no4.詳細管理策チェックリスト(excel形式)a4 22p相当 6.no5.リスクアセスメント表(excel形式)a4 1p相当. ISMS(Information Security Management System/情報セキュリティマネジメントシステム)とは? その概要から取得・運用方法、策定時や審査における注意点について、全11章にわたりご紹介します。 第1章. Through the argument between researchers in the.

1) ISMS の適用範囲内における情報の機密性,完全性及び可用性の喪失に伴うリスクを特定するために,情報セキュリティリスクアセスメントのプロセスを適用する。 2) これらのリスク所有者を特定する。. Ismsユーザーズガイド-jis q :14(iso/iec :13)対応--リスクマネジメント編- 15.3.31 ISMSユーザーズガイドを補足し、リスクアセスメント及びその結果に基づくリスク対応についての理解を深めるために必要な事項について、例を挙げて解説しています。. In this study, with reference to ISMS (Information Security Management System) as a Standard of Information Security, we tried the Risk Assessment of Information Property witch is the first difficulty of ISMS.

Jacoのwebsite 日本環境認証機構 サービスのご案内 情報セキュリティマネジメントシステム審査 Iso Iec

情報セキュリティマネジメント Isms Iso 株式会社マネジメント総研

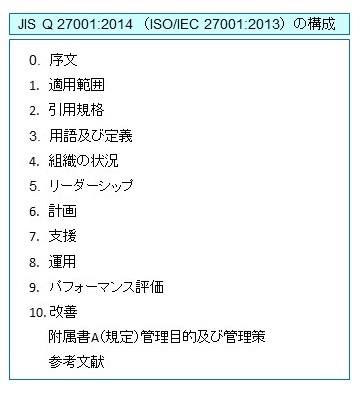

Iso規格には何が書かれているのか Isms情報セキュリティブログ

Isms リスク アセスメント のギャラリー

Ictセキュリティ Itリスクマネジメント Nec

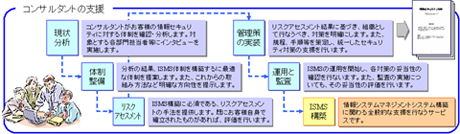

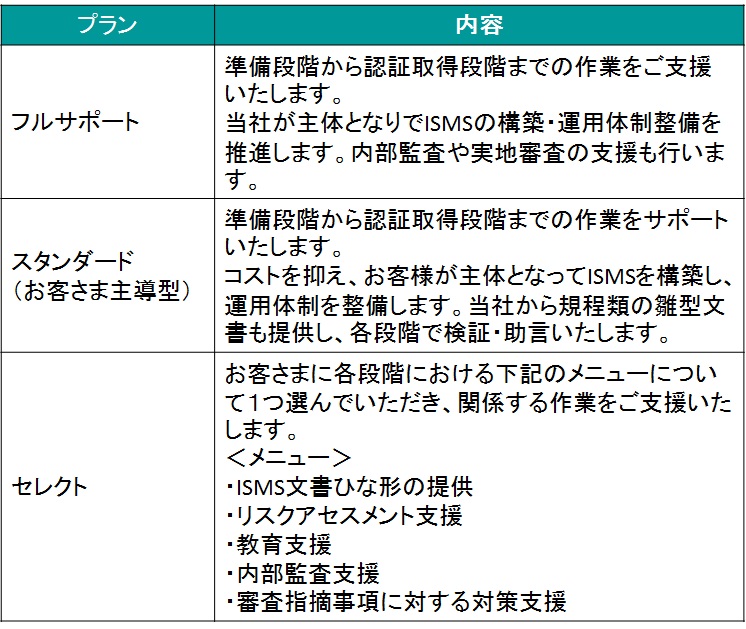

Isms認証取得コンサルティング キャリアマネジメント株式会社

iso27001認証取得コンサルティング

Msqa Jp 情報セキュリティ 文書 記録様式 サンプル集

情報セキュリティ Isms Faq Iso研修のテクノファ

Isms担当者勉強会 第二弾 セキュリティ博士が語る Ismsの運用が楽になる情報資産洗出しとリスクアセスメントの手法とは 7月30日にリモート開催 プライバシーザムライがゆく プライバシーマーク Isms最新情報

第2回 Ismsの進め方 準備 計画 実施編 3 3 Itmedia エンタープライズ

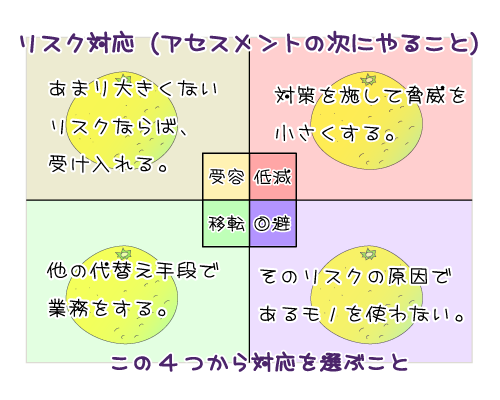

リスクアセスメントとリスク対応 情報セキュリティ対策の基礎

リスク分析ツール V Folio For Isms バルク コンサルティングサービス

Isoのリスクアセスメント

Iso Ismsとは 認証取得への取り組み

Isoのリスクマネジメント Isms Consul コンサルティングファーム

情報セキュリティ分野の課題解決型ファーム インターネットプライバシー研究所

セキュリティマネジメント Isms リスクマネジメント リスク評価

情報セキュリティマネジメント過去問題 平成31年春期 午後問2 情報セキュリティマネジメント試験 Com

リスク分析ツール V Folio For Isms バルク コンサルティングサービス

Www Soumu Go Jp Main Content Pdf

Isms運用 情報セキュリティリスク対応計画 の考え方

Isms種をまく リスクをどうする

実習で身につける Ismsリスクアセスメント Necマネジメントパートナー 研修サービス

セキュリティ ポリシー アライアンス 情報セキュリティ リスクアセスメント 個人情報保護に関する商品

Ismsクラウドセキュリティ認証の概要 16年6月28日 第57回jipdecセミナー 一般財団法人日本情報経済社会推進協会 Jipdec

情報セキュリティマネジメントとpdcaサイクル Ipa 独立行政法人 情報処理推進機構

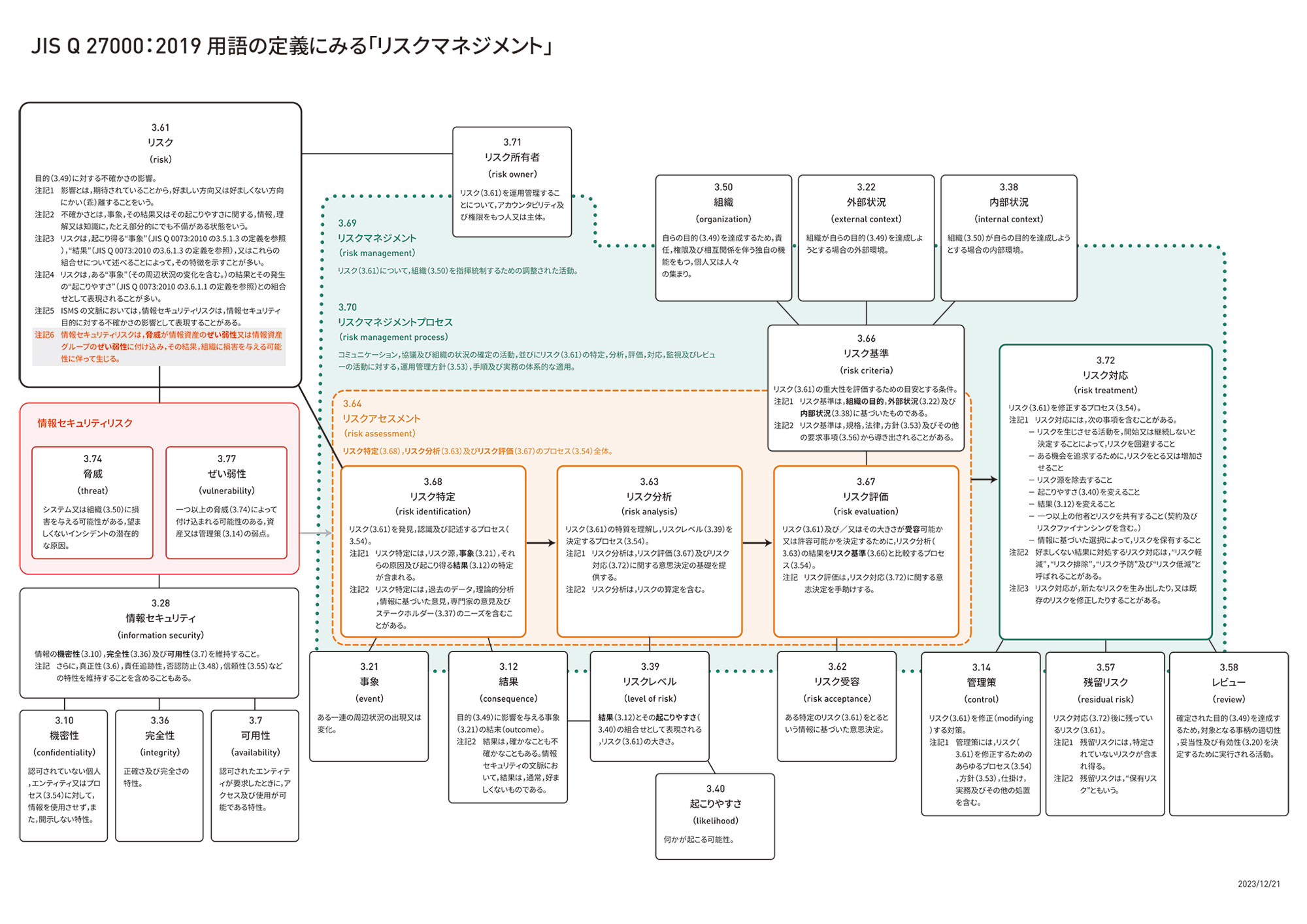

Iso Iec 13 用語の定義にみる リスクマネジメント Ism Web Store 資料集

セキュリティ ポリシー アライアンス コンサルティング Isms 情報セキュリティマネジメントシステム

Oracleに特化したアクアシステムズ 日本初 データベースのセキュリティリスクを定量的評価するサービス

Isms認証取得コンサルティング キャリアマネジメント株式会社

第三者認証の効果的な活用 キヤノンマーケティングジャパン株式会社 Csr活動

It 実録 Isms構築 運用ステップ バイ ステップ 2

Isms 情報セキュリティマネジメントシステム とは 情報マネジメントシステム認定センター Isms Ac

情報セキュリティマネジメントとpdcaサイクル Ipa 独立行政法人 情報処理推進機構

情報セキュリティコンサルティング 情報システム監査株式会社

情報セキュリティマネジメントとpdcaサイクル Ipa 独立行政法人 情報処理推進機構

情報セキュリティマネジメントシステム Isms におけるリスクアセスメント手法を徹底解説 レンタルサーバー比較サイト

Isms認証取得コンサルティング キャリアマネジメント株式会社

Isms構築 リスクマネジメント 福岡 Itインフラ ネットワーク Nextシステムズ

Iso Isms 取得 更新ガイド 初めての方へ詳しく解説

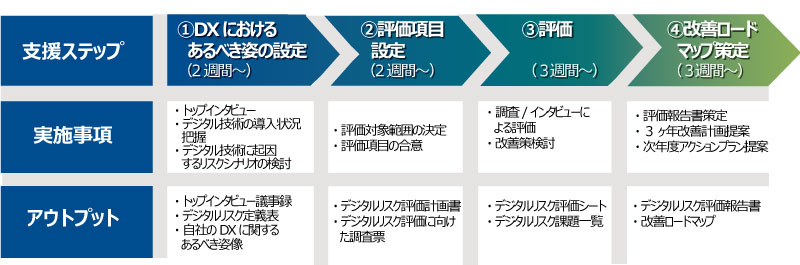

19年10月9日 デジタルリスクアセスメント 援サービスを開始 ニュートン コンサルティング株式会社

Isms認証取得コンサルティング キャリアマネジメント株式会社

リスクアセスメント体系 Ism Web Store 資料集

Isms 情報セキュリティマネジメントシステム

Isoのリスクアセスメント

Isms構築で重要なリスクアセスメントの手法 Gmits Part3 情報セキュリティマネジメントシステム基礎講座 4 It

Isms構築で重要なリスクアセスメントの手法 Gmits Part3 情報セキュリティマネジメントシステム基礎講座 4 It

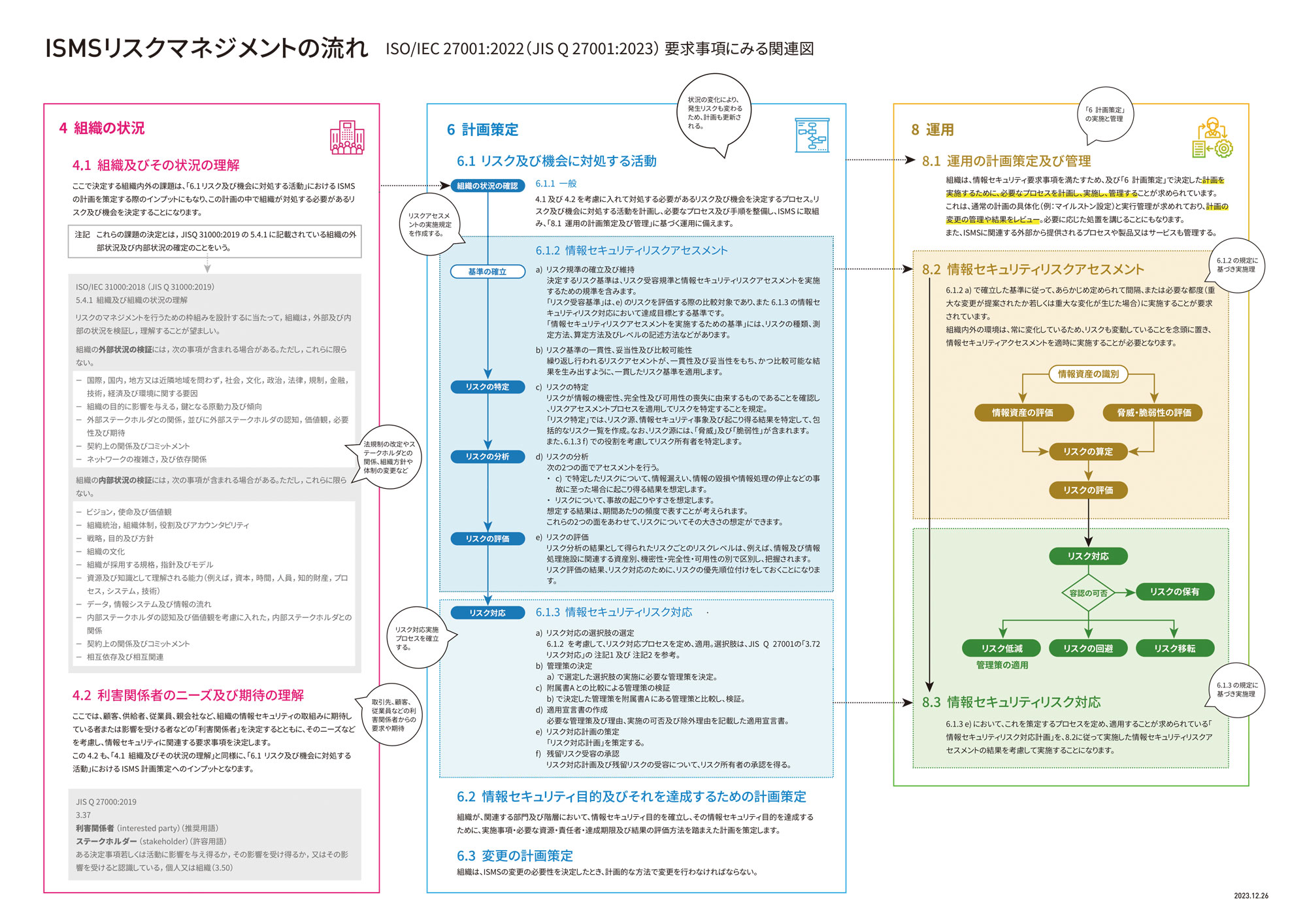

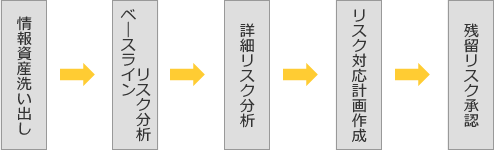

Ismsリスクマネジメントの流れ Iso 13 Jis Q 14 Ism Web Store 資料集

Isoコンサルティング セキュリティサービス アズジェント

紹介 リスクアセスメントツール

Isoの様式集 サンプル

Isms種をまく リスクアセスメント手順

Iso Iec 情報セキュリティマネジメントシステム Isms ミネルヴァベリタス株式会社

第3回 Isms取得までの活動内容を大公開 マニュアル作成 共有ツール Teachme Biz

情報セキュリティマネジメントとpdcaサイクル Ipa 独立行政法人 情報処理推進機構

目 次 1 適用範囲p 4 2 引用規格p 4 3 用語および定義p 4 4 情報セキュリティマネジメントシステムp 5 4 1 一般要求事項p 5 4 2 Ismsの確立及び運営管理p 5 4 3文書化に関する要求事項p 10 5 経営陣の責任p 14 5 1 経営陣のコミットメントp 14 5 2 経営

Isms Riskassessment Wbt4u

テクノファーセミナー19年度版

4 P156 9 リスクアセスメント リスクの特定 分析 評価 リスク管理の指標 Kriなど Ismsの基本要素cia 機密性 完全性 可用性 Isms適合性評価制度 個人情報の保護 Gdp 鈴華書記 Note

明朗塾 研究レポート 明朗塾における情報セキュリティシステムの確立 小澤啓洋

Http Yamagtpage Jp Isos1804 09 Isos1804 Pdf

情報セキュリティ基本方針

中小企業情報セキュリティ対策促進事業

Isms Iso認証に圧倒的な力 トランプソフトのリスクアセスメントツール アイギス

Bit Bitの取り組み

リスク分析 情報資産価値の評価

Ismsのリスクアセスメントとは Ismsの認証取得 運用更新代行コンサルティングのisms総研

Iso Ismsとは Isms適合性評価制度

M Gicpolicycosmo セキュリティ商品 アズジェント

Isoのリスクアセスメント

情報セキュリティマネジメントとpdcaサイクル Ipa 独立行政法人 情報処理推進機構

認証取得手順 Isms認証 Iso認証 取得 コンサルティング Nttテクノクロス

Thinkit 第4回 Isms構築手順 4 4

M Gicpolicycosmo セキュリティ商品 アズジェント

Iso Isms 認証取得コンサルティング セキュリティコンサルティング 日立ソリューションズ

リスク アセスメント 日経クロステック Xtech

Iso 131コンサルティング Isms Iso 13コンサル Pマーク取得のスリープロサポート 株 大阪 福岡 東京 400社を超える支援実績があります

情報セキュリティマネジメントシステム構築及び運用について 智尚翻译代写修改论文 英语日语韩语德语法语俄语论文文章作文作业代写翻译修改

Ismsとは 図解で易しく解説 Isoプロ

アイ テー シー株式会社 Iso

Isms 情報セキュリティマネジメントシステム とは 情報マネジメントシステム認定センター Isms Ac

Iso3100 リスクマネジメント Isms Consul コンサルティングファーム

Ismsクラウドセキュリティ認証 Iso 帝国データバンクネットコミュニケーション

Iso Isms 認証取得支援コンサルティング Iso 内部監査員研修 セミナーならtbcソリューションズ 東京 大阪 名古屋等の全国主要都市で開催

企業のセキュリティリスクを査定するガイドgmits 情報セキュリティマネジメントシステム基礎講座 3 It

Ismsの構築ステップ Ism Web Store 資料集

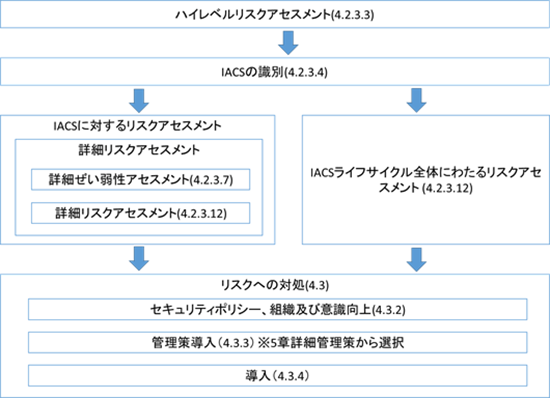

Csms Csms認証制度 サイバー デジタルリスクnavi 用語集

Isms取得までの流れ Isms Iso認証取得コンサルティング

Www Soumu Go Jp Main Content Pdf

isms構築手順 経営戦略 人事戦略のリアルコンサルティング Fmコンサルティング総研

情報セキュリティコンサルティングサービス Iso コンサルティングサービス アイコムソフト株式会社

Isms改正

Http Yamagtpage Jp Isos1804 09 Isos1804 Pdf

Isms Jp Doc Jip Isms111 3 0 S1 10 Pdf

ジャパンシステム マイナンバー対応を支援する情報セキュリティリスクアセスメント サービスの提供を開始 Iso Iecを基本とし 実効性のあるセキュリティ対策を支援 プレスリリース ニュース ジャパンシステム株式会社

リスク分析ツール V Folio For Isms バルク コンサルティングサービス

Isms認証取得コンサルティング キャリアマネジメント株式会社

Iso Isms 認証取得コンサルティング テケネットワークス株式会社

情報セキュリティ関連サービス 宮城 仙台 Itコンサルティングのエスクリブ株式会社

Iso Isms 認証取得コンサルティングの 株 バルクがisoの構築 運用を希望する企業様にリスクアセスメント支援ツール V Folio Exiii の説明動画のプレゼントを開始 株式会社バルク プレスリリース配信代行サービス ドリームニュース